En 2025, 30 % des cyberattaques impliquent un fournisseur ou un sous-traitant, soit une augmentation de 100 % sur un an (Verizon 2025 Data Breach Report). Avant de signer ou de renouveler un contrat avec un sous-traitant, il convient de vérifier :

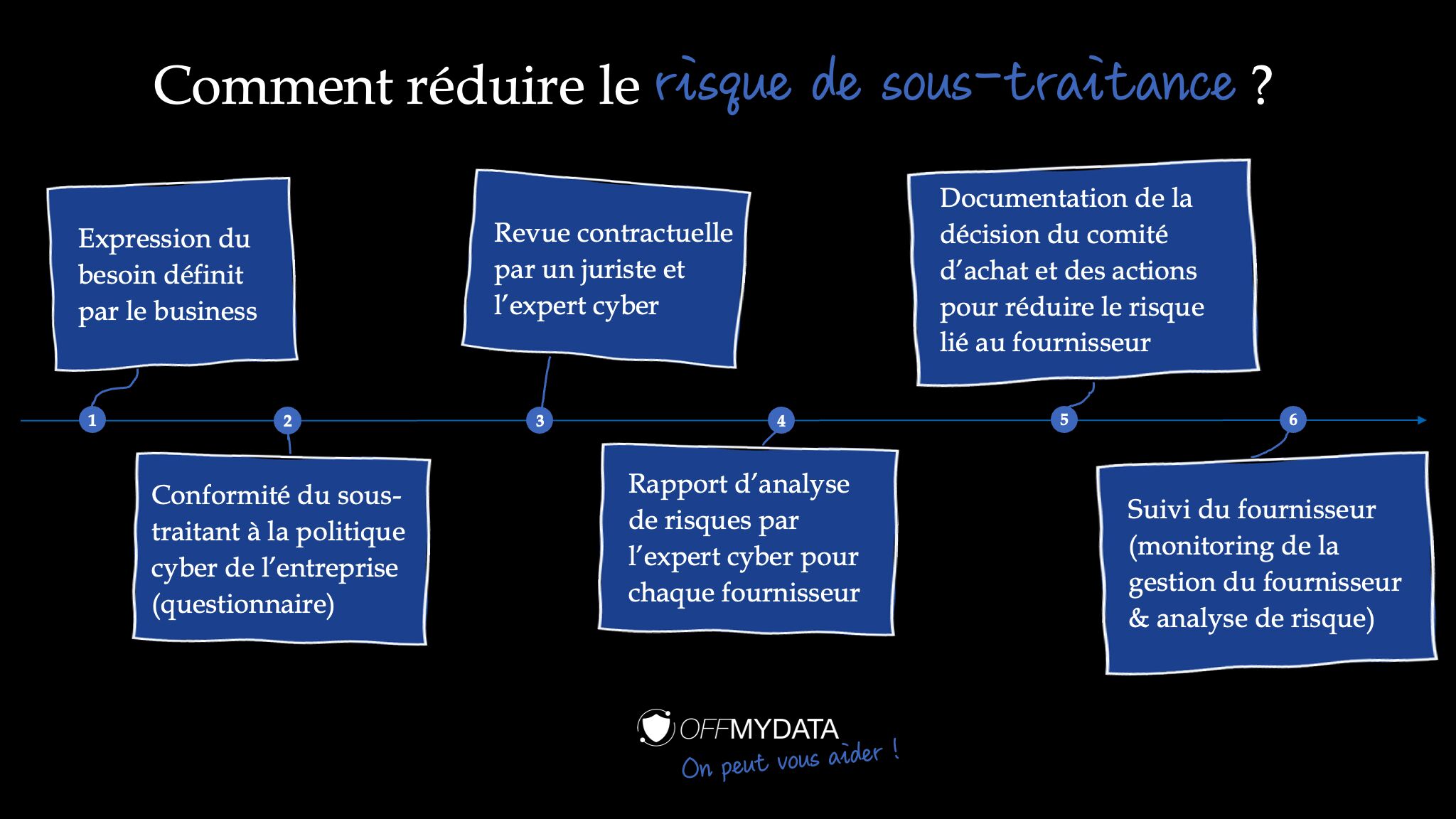

1. Le choix de son sous-traitant : Le besoin business est-il clairement défini et aligné avec votre stratégie cyber?

Avant de sélectionner un sous-traitant, assurez-vous que ses compétences et ses processus répondent non seulement à vos besoins métiers, mais aussi à vos exigences de sécurité informatique, pour éviter d’introduire des vulnérabilités dans votre chaîne de valeur.

2. La conformité : Votre sous-traitant ou partenaire a-t-il répondu à un questionnaire cyber ?

Vérifiez que votre sous-traitant a rempli un questionnaire cyber détaillé (ex : ISO 27001, RGPD), afin d’évaluer sa maturité en matière de protection des données et de conformité aux réglementations en vigueur.

3. Le contrat : Avez-vous fait relire les clauses par un juriste ET un expert cyber ?

Faites systématiquement relire les clauses contractuelles par un juriste et un expert cyber, pour garantir que les engagements en matière de sécurité sont juridiquement solides et techniquement pertinents.

4. La responsabilité : Les clauses de confidentialité et de responsabilité sont-elles réciproques ?

Exigez que les clauses de confidentialité et de responsabilité soient réciproques, afin que votre sous-traitant assume pleinement ses obligations en cas de faille ou de fuite de données.

5. Le niveau de service : Les SLA (service level agreements) et la périodicité des points d’avancement sont-ils formalisés ?

Formalisez dans le contrat les SLA (niveaux de service) et la fréquence des points d’avancement, pour vous assurer que la sécurité et la qualité du service sont régulièrement évaluées et maintenues.

6. La sortie de contrat : La réversibilité des données est-elle garantie en cas de rupture ?

Prévoyez explicitement la réversibilité des données en cas de rupture, avec des modalités claires pour leur restitution ou leur destruction, afin d’éviter tout risque de perte ou de fuite lors de la transition.

7. L’analyse de risques : Un rapport d’analyse de risques a-t-il été réalisé par un expert cyber ?

Demandez un rapport d’analyse de risques réalisé par un expert cyber, pour identifier les vulnérabilités potentielles liées au sous-traitant et mettre en place des mesures correctives adaptées.

8. Le suivi : Des comptes-rendus de monitoring et des analyses de risques régulières sont-ils prévus ?

Planifiez des comptes-rendus de monitoring et des analyses de risques régulières, afin de détecter rapidement toute anomalie et d’ajuster les mesures de sécurité en temps réel.

Ce que vous pouvez faire DÈS AUJOURD’HUI

> Auditez vos sous-traitants critiques avec cette grille.

> Documentez chaque décision et les actions correctives.

> Formez vos équipes achats et juridiques aux enjeux de cybersécurité

👉 Et vous, comment gérez-vous le risque cyber de vos sous-traitants ? Partagez vos bonnes pratiques en commentaire ou envoyez-moi un MP pour en discuter !

5 réponses

Effectivement Clement Donzel, ce sont les critères avec lesquels aujourd’hui il faut revoir tous les contrats existants pour diminuer les risques sur le capital informationnel et la résilience de l’entreprise.

Pour cela, vous devez mettre en place au sein de votre organisation / société une cellule d’étude des réponses aux appels d’offres avant de signer avec un partenaire ou sous-traitant.

Cette cellule doit être constituée des personnes suivantes :

– un juriste pour analyser les éléments du contrats de service,

– un acheteur qui saura gérer la communication avec le futur fournisseur,

– un responsable métier qui sollicite fonctionnellement ce partenariat,

– un expert IT de la DSI pour vérifier les enjeux techniques de cette relation / interface,

– et un expert cyber qui fera l’analyse de risque sur la base d’un questionnaire ou via une solution comme CyberVadis et remettra au métier et à la direction le choix d’accepter les risques … et bien sûr, après les avoir réduit avant de signer la prestation !

Merci Michel pour cette recommandation détaillée et qui devrait permettre aux entreprises de réduire sensiblement le risque de compromission via un fournisseur ou un sous-traitant. 👌. C’est un sujet majeur de résilience. La directive NIS2 devrait également renforcer cette nécessaire analyse de risque de la “supply chain”.

Il faut aussi arrêter de les traiter en mode compliance avec des questionnaire interminables oui/non sans rien challenger ni prendre en compte le contexte. Les clauses contractuelles sont utiles mais post mortem car seuls les juristes les lisent et pas ceux qui font

Merci Denis ROY pour cette approche programmatique de la cybersécurité 👏.